-

30 janvier 2025

Le stockage objet : fondements, avantages et cas d’utilisation

Le stockage objet est devenu une pierre angulaire des infrastructures cloud modernes. Contrairement aux systèmes ... -

19 juin 2024

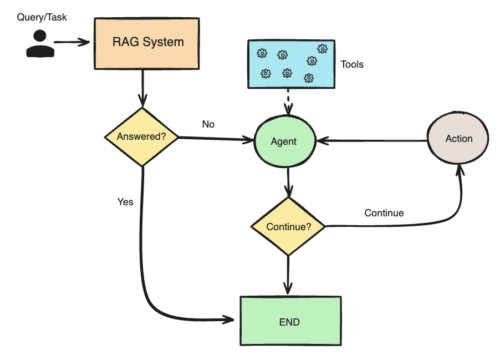

Agentic RAG : une révolution dans l’inference d’IA.

L’Agentic Retrieval-Augmented Generation (RAG) représente une avancée significative dans le domaine de l’inférence de l’IA, ... -

16 avril 2024

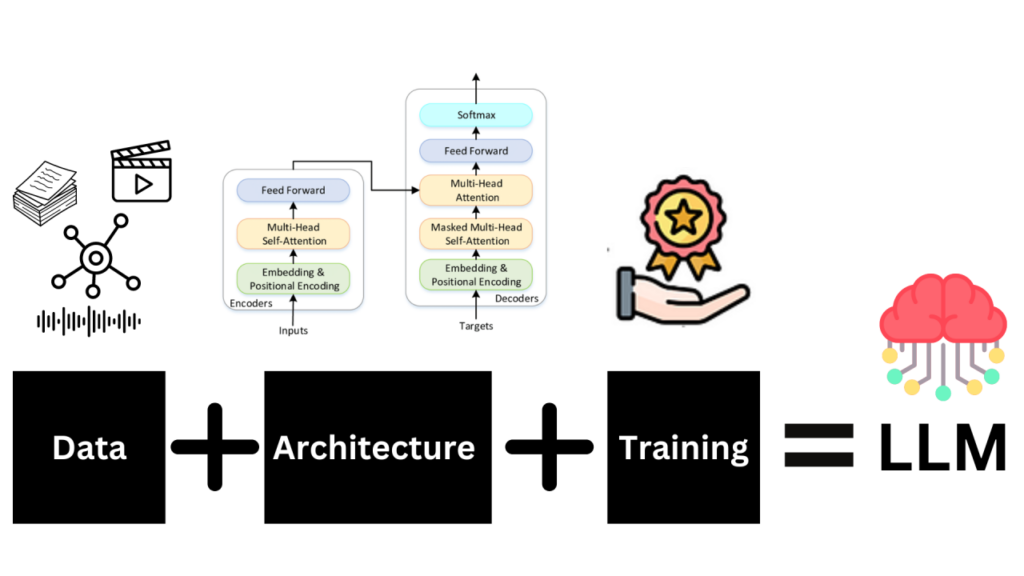

Comprendre et construire des applications basées sur les modèles de langage de grande taille (LLMs)

Les modèles de langage de grande taille (Large Language Models ou LLMs) marquent une avancée ... -

23 février 2024

Comprendre les différents types de cloud et leurs distinctions

Dans le domaine de la technologie, la terminologie est souvent utilisée sans consensus clair quant ... -

2 novembre 2023

L’incontournable SOC : garant de la sécurité informatique pour les entreprises

Dans l’ère actuelle, où les utilisateurs se déplacent de manière de plus en plus mobile ... -

19 juillet 2023

Par où commencer la décarbonation de son SI : guide pratique pour une transition écologique réussie

La décarbonation des systèmes d’information (SI) est devenue une priorité pour les entreprises soucieuses de ... -

14 juin 2023

Résoudre le paradoxe des coûts du cloud : comment maîtriser les facteurs contribuant aux dépenses supplémentaires

Le Cloud computing offre une flexibilité et une évolutivité inégalées, mais il peut également être ... -

9 mai 2023

Les impacts des data centers et solutions durables pour l’avenir

Les datacenters sont au cœur de l’infrastructure numérique moderne, permettant le stockage, le traitement et ... -

28 avril 2023

Comment développer une stratégie cloud efficace

De nos jours, de plus en plus d’organisations se tournent vers des solutions de cloud ... -

17 avril 2023

Le Cloud vs Colocation : quelle est la meilleure option pour votre entreprise ?

Dans l’économie actuelle, l’infrastructure de réseau joue un rôle crucial dans le succès des organisations, ...